Sucuri je společnost, která se stará o bezpečnost webových stránek. Nabízí detekci malware, čištění webů a ochranu webů před DDoS útoky. Zaměřuje se zvláště na redakční systémy. Jejich zpráva z prvního kvartálu 2016 přináší pohled do současného světa kybernetické bezpečnosti webových stránek nejen na WordPress. Pojďme se podívat na to nejzajímavější.

11 tisíc napadených webů

Odborníci ze Sucuri řešili za první tři měsíce 2016 více jak 11 tisíc napadených webů. 8,9 tisíc z nich bylo na WordPress, což je 75 procent. WordPress se stává stále lukrativnějším cílem pro útočníky. Pro srovnání druhou Joomla! řešili v 1,6 tisících případů (14%), Drupal byl až pátém místě s pouhými 200 napadenými weby (necelé 2%). Jen pro zajímavost v květnu měl na trhu CMS podíl WordPress 59%, Joomla! 6% a Drupal 5%.

Nejnebezpečnější pluginy

Za velké množstvím napadených WordPress, kde se podařilo dohledat příčinu, mohou zřejmě masově využívané pluginy. Nejvíce zneužívané bezpečnostní díry byly u RevSlider, GravityForms a TimThumb script. Tyto pluginy byly přítomné u 25 % napadených webů. Čistě RevSlider byl na každém desátém infikovaném WordPress.

Jen 44 % aktualizovaných WordPress

Sucuri při čištění také zjistili, že 56 % ze všech napadených WordPress nebylo řádně aktualizováno. Ačkoliv se to zdá hodně, tak v porovnání s konkurenčními CMS si WordPress vede dobře. U Joomla! to bylo 85% a u Drupal 81%. Je vidět, že tlak vývojářů na aktualizace se vyplácí. WordPress má automatické aktualizace bezpečnostních záplat od verze 3.7, která vyšla 24. října 2013. V případě nouze se mohou všechny WordPress na světě aktualizovat do dvou hodin. Běžně však aktualizace trvá zhruba osm hodin. Dále má WordPress přehled o tom, který plugin či šablona je neaktualizovaný a neustále nám to v administraci připomíná. Vše přitom jde aktualizovat doslova jedním kliknutím z administrace. Díky zachování zpětné kompatibility jen zřídka něco nefunguje.

Jak vypadá průměrný napadený web

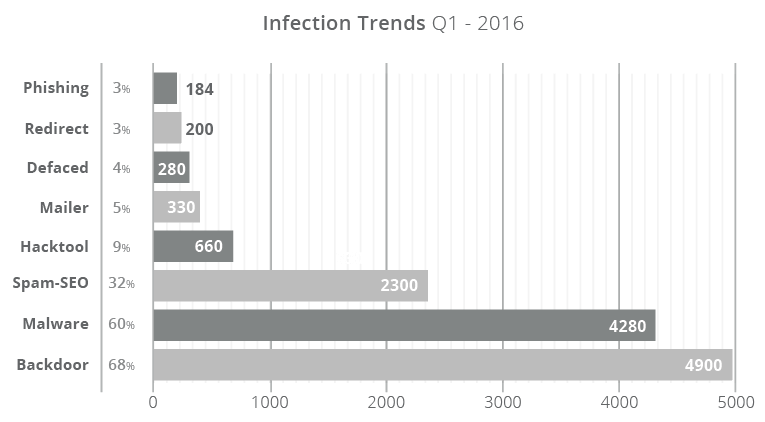

Odborníci ze Sucuri detailně analyzují napadené weby a vše vyhodnocují. Od útočníků je třeba se učit a sledovat trendy.

U každého napadeného webu je třeba brát ohled na povahu útoku. Někdy chce jen útočník umístit na váš web stránku, kde se pochlubí svým úspěchem, jindy prostě smaže obsah. To jsou však jen výjimky. Většinou je účel jiný, přidat web k dalším napadeným a využít zdroje serveru k provádění další nelegální činnosti. Pokud si toto vezmeme jako standard tak můžete očekávat následující.

Na vašem webu bude třeba vyčistit v průměru 132 souborů, obsahujících škodlivý kód. To je opravdu hodně na ruční čištění. Dále v 68 procentech případů bude někde schovaný backdoor. Tyto backdoory bývají velmi dobře ukryté, protože musí přečkat i úplné odstranění infekce. Přes ně pak může útočník začít vše nanovo.

A co nebezpečného obsahovaly napadené weby?

Malware se většinou snaží podstrčit návštěvníkům škodlivý kód skrz prohlížeč do počítače. V současné době je nejoblíbenější ransomware, spyware a adware.

SEO spam (SPAM-SEO) má cílí na vyhledávače. Například vám do stránky vloží odkazy, které vidí jen roboti vyhledávačů, popřípadě se snaží vkládat odkazy na jiné weby přes kontaktní formuláře.

HackTool útočí na další weby. Může se jednat o scanování zranitelností, jejich zneužívání anebo účast na DDoS útocích.

Mailer rozesílá spam.

Defaced je většinou jen ohlášení úspěšného hacknutí webu, popřípadě propagace nějakých názorů. Tyto útoky mohou být i cílené proti konkrétní stránce.

Phishing na napadených webech vytváří stránky, které se snaží z lidí vytáhnout soukromé informace.

Zdroje: https://sucuri.net/website-security/website-hacked-report

Tento článek byl byl přečten 2473 krát